Nach wie vor ist 123456 das beliebteste Passwort. Anlässlich des Welt-Passwort-Tages am 4. Mai verrät deshalb Daniel Götz, Mitarbeiter der Abteilung Zentrale Systeme und Funktionsträger für IT-Security am Regionalen Rechenzentrum Erlangen, wie ein starkes Passwort aussieht und wie Passwörter ausspioniert werden.

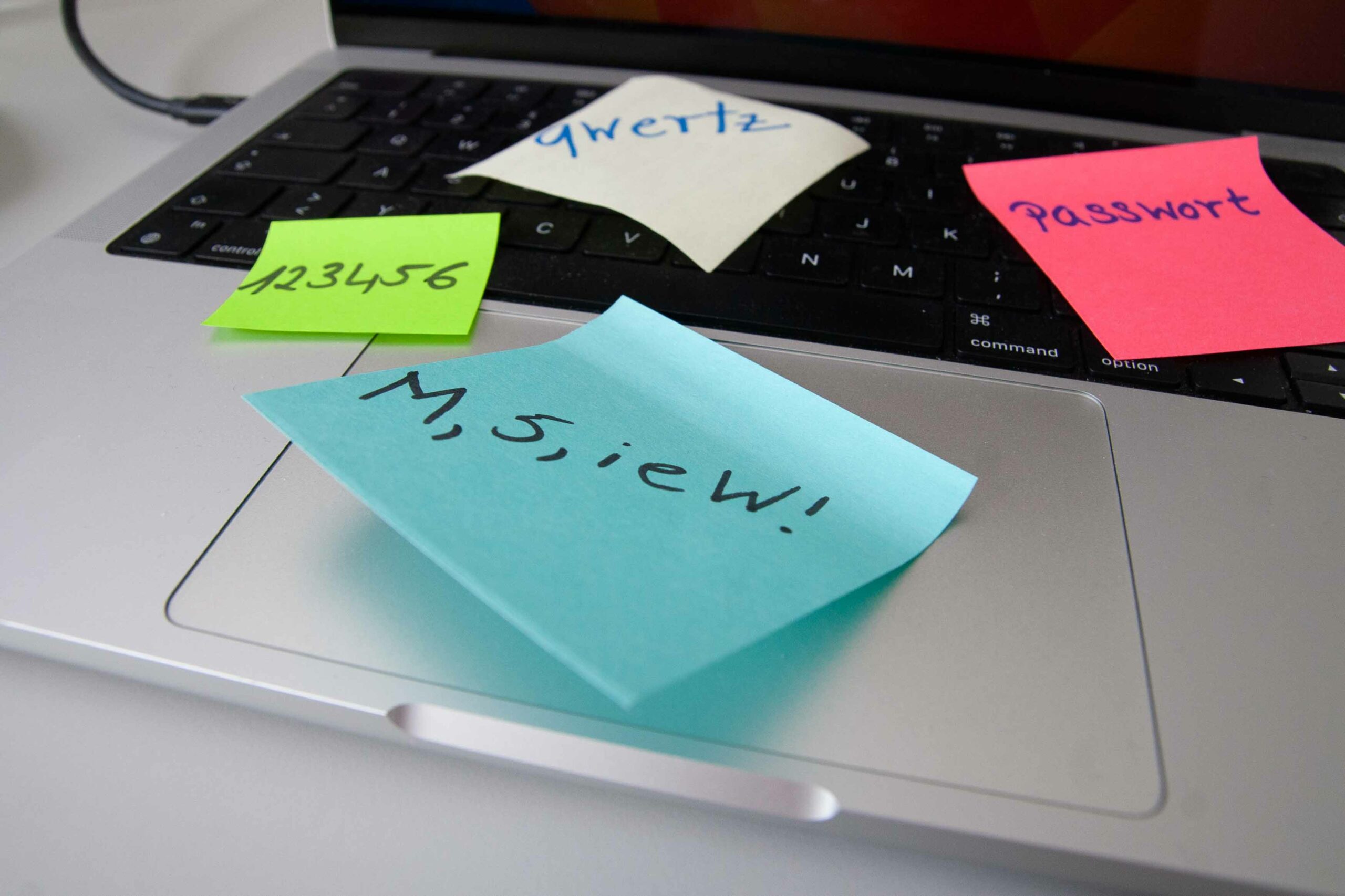

Ich nutze überall das gleiche Passwort und zwar M,5,ieW! Das steht für Morgen, Freitag – die 5 steht für den Freitag -, ist endlich Wochenende! Das ist doch sicher, oder? Und was gibt es bei mir schon zu holen…

Daniel Götz: Das ist genau die Frage. Die Idee ist gut. Man hat bisher oft dazu geraten, Passwörter mit vielen Ziffern und Sonderzeichen zu verwenden. Inzwischen werden vor allem lange Passwörter empfohlen. Da ist es dann nicht so tragisch, wenn nicht so viele Sonderzeichen drin sind. Manche reihen fünf zusammenhanglose Worte aneinander das ist lang, wenn auch mit weniger Zeichengruppen. Ein kurzes Passwort mit vielen Zeichengruppen nennt man komplex. Und heute sagt man: Länge schlägt Komplexität. Hintergrund ist, dass Passwörter bei den Diensteanbietern nicht im Klartext vorliegen, sondern verschlüsselt (bzw. „gehasht“) gespeichert sind. Um das zu knacken, nutzen Angreifer oft sogenannte Rainbow Tables, mit denen man möglichst viele Passwörter innerhalb kurzer Zeit durchprobieren kann. Dabei fängt man meistens mit kurzen Passwörtern an und steigert sich, wobei dann der Suchraum immer größer wird.

Warum ist es besonders im dienstlichen Gebrauch wichtig, sichere Passwörter zu wählen und diese nicht unter der Tastatur oder Schreibtischunterlage zu lagern?

Das Durchprobieren von Passwörtern ist bei Weitem nicht die einzige Möglichkeit, sich Zugriff auf ein Login zu verschaffen. Ein anderes Szenario sind zum Beispiel Phishing-Mails, also E-Mails, mit denen Login-Daten abgefragt werden. Das nennt man auch Social Engineering, weil dabei nicht die Technik, sondern die Menschen dazu gebracht werden, geheime Informationen preiszugeben. Dazu kommt: Wenn jemand möchte, dann kommt er in Büros rein. Es gibt Menschen, die sich zum Beispiel als Reinigungskräfte bewerben oder sich einen Blaumann anziehen. Damit kommen sie überall rein, können Gegenstände hin- und herrücken, weil sie ja alles saubermachen müssen – und das ohne, dass es jemandem auffällt. Nach drei Monaten kündigen die dann wieder und haben überall in den Büros die Passwörter unter der Schreibtischunterlage, der Tastatur oder anderen Orten eingesammelt.

Man sollte auch nicht überall das gleiche Passwort verwenden, also zum Beispiel den FAU-Login nicht zum Online-Shopping verwenden. Für unterschiedliche Dienste nimmt man unterschiedliche Passwörter.

Und wie hilft uns da ein Passwort-Manager?

Ein Passwort-Manager hat den Vorteil, dass man sich nur ein Master-Passwort merken muss, mit dem alle anderen Zugänge gesichert sind, die man dann per Copy-and-paste jeweils einfügen kann. Da ist dann egal wie lang die Passwörter sind. Und wenn man es sich merken kann, sollten sich Rechner-Login und das Masterpasswort unterscheiden. Wer sich nur eines merken kann, sollte dann lieber für beide das gleiche verwenden, es sich dann aber nirgends notieren. An besonders kritischen Stellen, zum Beispiel in unserem IdM, sollte eine Multi-Faktor-Authentifizierung genutzt werden.

Vielen Dank für das Gespräch!

Die vier wichtigsten Tipps für ein starkes Passwort: Es ist lang, ein bisschen komplex, man kann es sich selbst gut merken und es hat für Außenstehende nichts mit dem Nutzer zu tun.

Weitere Informationen zur IT-Sicherheit

Multi-Faktor-Authentifizierung im IdM

Informationen zu den beliebtesten Passwörtern beim Hasso-Plattner-Institut

Informationen zu Scam-Mails

Sichere Passwörter erstellen – Artikel vom Bundesamt für Sicherheit in der Informationstechnik

Neues aus dem CIO-Office: Aufruf für einen Passwort-Manager

Das Gespräch führte Corinna Russow | Stand: 04.05.2023